date

May 18, 2023 07:46 AM

type

status

slug

summary

tags

category

updated

Oct 24, 2024 12:52 PM

icon

password

前言

这个月偶然从网上看到了

Cloudflare Zero Trust这个东西。它大致相当于一个内网穿透工具,我之前将家里的服务器通过nps 这个工具内网穿透出来,也很方便。但是购买的腾讯服务器是有时限的,为了防止服务器到期,我又嫌续费太贵无法继续续费,导致连不上家里的服务器了。所以想用Cloudflare Zero Trust 来做个内网穿透就当是备用方案了。准备工作

- Cloudflare的账户(有国外的信用卡来注册

Cloudflare Zero Trust账户)

- 域名一个

- 内网主机一台,系统是

ProxmoxVE 7.4-3(太低的版本我不知道具体会有什么差距)

请确保你有上面3个材料,不然无法制作一个内网穿透工具,前面2个是最重要的。

添加Cloudflare Tunnels

这里是默认你已经注册好了上面需要的工具账户。登录进去的首页右侧

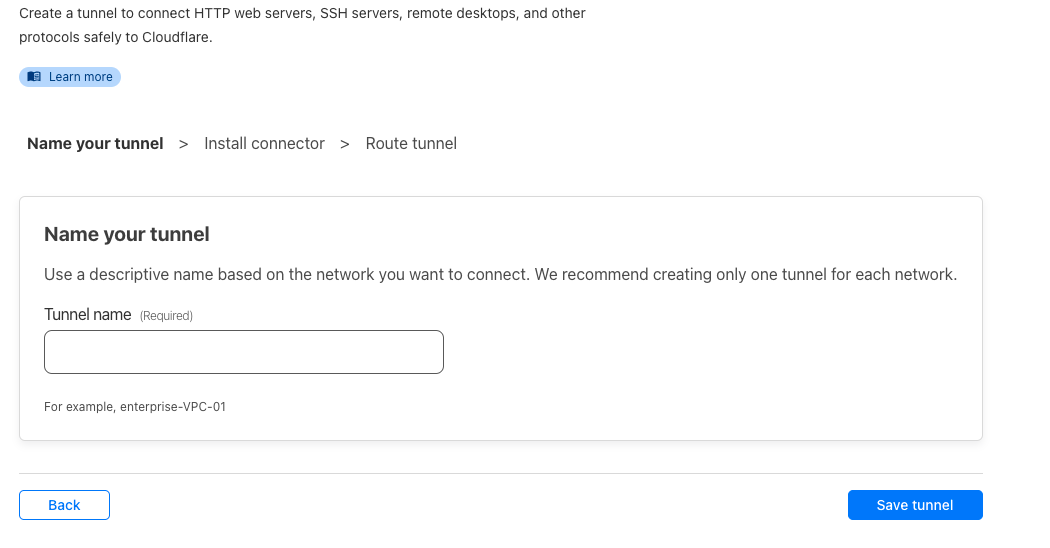

Zero Trust 进入,选择Access 下面的Tunnels ,点击tunnel 创建一个隧道。写入你的名字点击保存。跳到下面的界面上

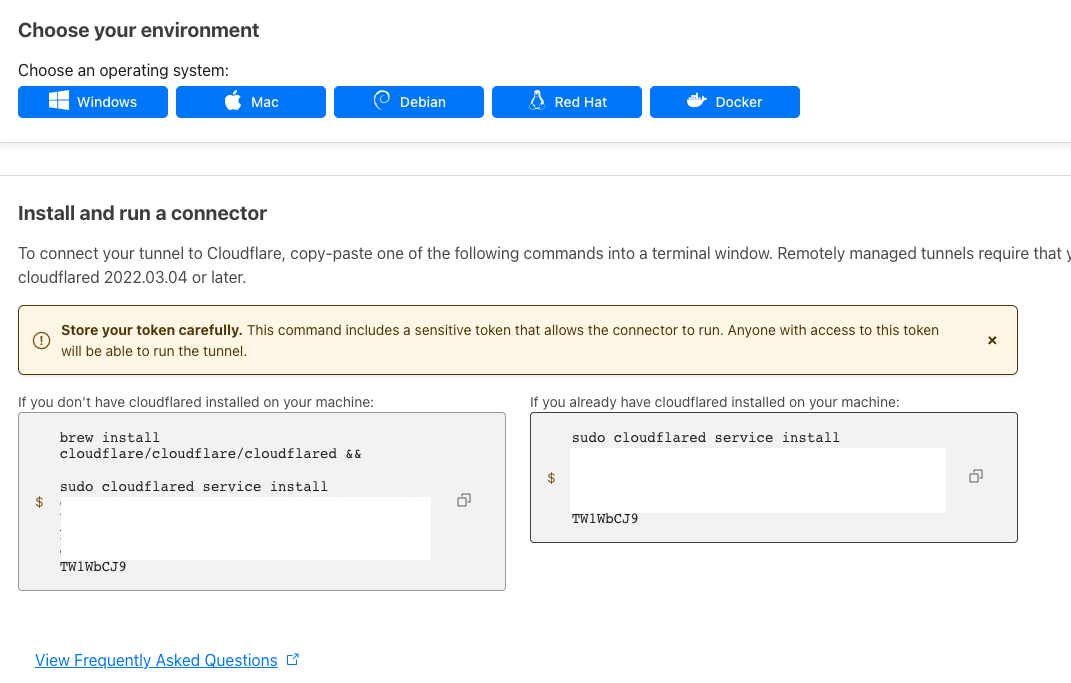

选择对应的操作系统,复制粘贴它给你的命令,左侧是新安装的,右侧是已经安装过的。

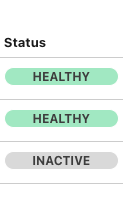

运行命令之后返回到隧道列表页面,如果

提示

HEALTHY则表示隧道打通了,反之则表明没有打通。之后再次进入对应的隧道里,选择

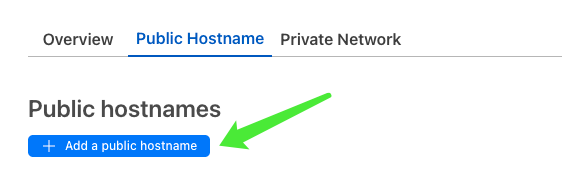

Public Hostname 这里点击如下的按钮

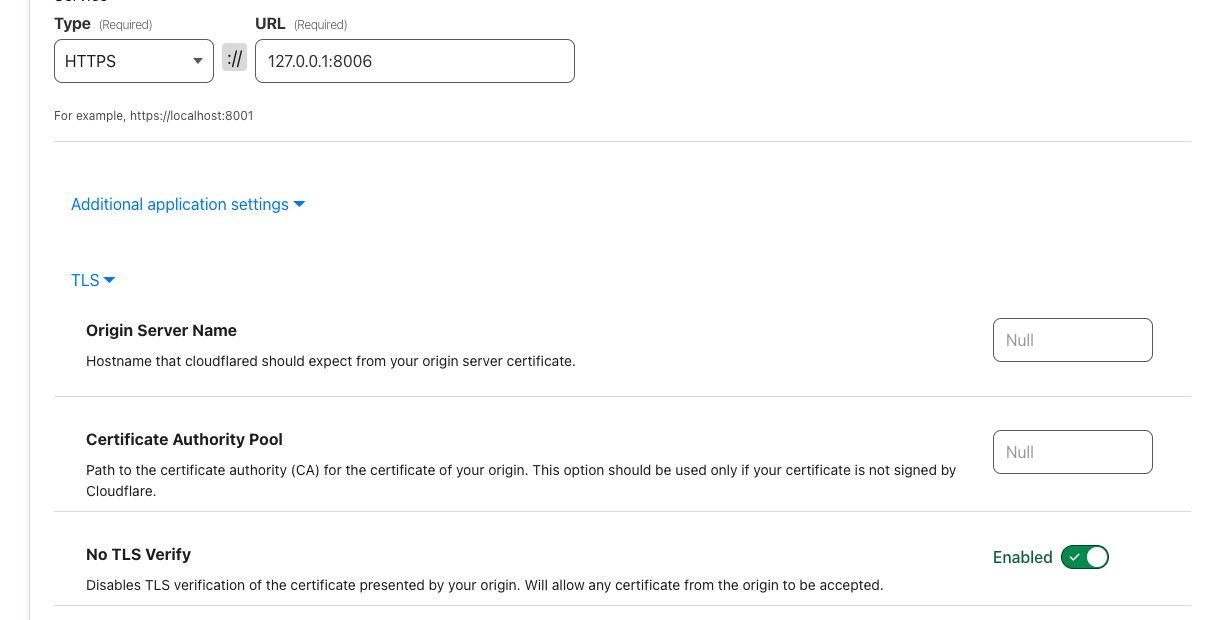

在接下来的页面中填入你的域名和你内部的服务器IP:端口,这里你给的域名一定要没有在CF上的DNS绑定过

由于我们是穿透PVE的网页控制端,所以按照我给的参数填写

No TLS Verify 一定要勾选上。之后点击保存,就可以通过你设置的域名进行访问里。